Pubblicato nella Gazzetta Ufficiale del 30/04/2024 la legge 29 aprile 2024, n. 56 di conversione in legge con modificazioni del Decreto-legge n. 19/2024 ,è il provvedimento che rende definitivo l’obbligo della patente e punti per la qualificazione delle imprese e dei lavoratori autonomi che operano nei cantieri edili.

Il sistema di qualificazione delle imprese a punti trova origine con l’articolo 27 del D.Lgs. n. 81/08 che viene ora completamente riscritto. In attesa dei Decreti attuativi previsti nel provvedimento, sintetizziamo gli aspetti chiave :

Obiettivo

La patente a punti ha l’obiettivo di rafforzare il contrasto del lavoro irregolare e la vigilanza sulla sicurezza dei lavoratori nei cantieri. E’ da tenere presente che il provvedimento prevede che Decreto del Ministero del lavoro possa disporre l’obbligo della patente a punti anche in altri ambiti di lavoro.

Decorrenza

Dal 1 ottobre 2024 sono tenuti al possesso della patente tutte le imprese e i lavoratori autonomi che operano nei cantieri temporanei mobili (art 89 comma 1 lett a) .

Esclusione dall’obbligo

- Imprese o lavoratori autonomi che effettuano esclusivamente interventi di natura intellettuale o mera fornitura.

- Imprese in possesso dell’attestazione SOA in classifica pari o superiore alla III.

Imprese estere

Per le imprese o i lavoratori autonomi stabiliti fuori dall’Italia nell’ambito o fuori della Comunità Europea è richiesto il possesso di un documento che attesti il possesso dei requisiti richiesti rilasciato dall’autorità del paese di provenienza e riconosciuto dallo stato italiano per i paese extra europei .

Requisiti per il rilascio della patente

La patente verrà rilasciata in formato digitale dall ‘Ispettorato Nazionale del Lavoro la cui modalità sarà definita dai successivi decreti attuativi.

Si dovrà inoltrare richiesta mediante la dichiarazione in autocertificazione ai sensi del D.P.R. 445 del 2000, del possesso seguenti requisiti

| Iscrizione alla camera di commercio, industria, artigianato e agricoltura; |

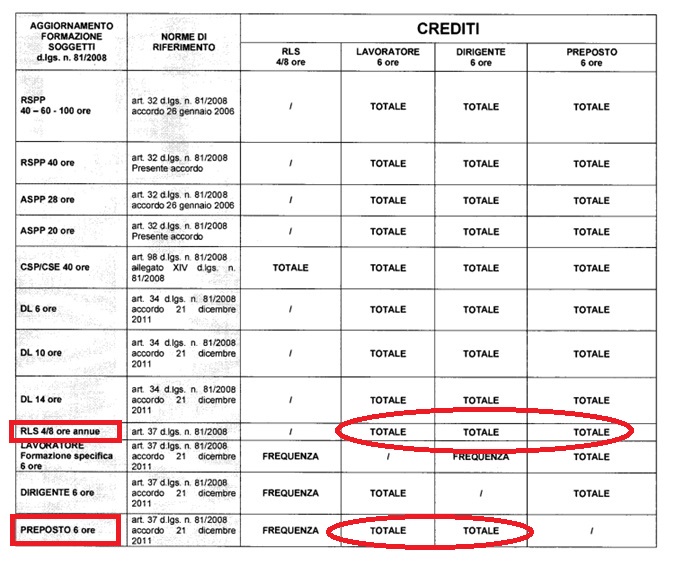

| Adempimento, da parte dei datori di lavoro, dei dirigenti, dei preposti, dei lavoratori autonomi e dei prestatori di lavoro, degli obblighi formativi previsti dall’art 37 Dlgs 81708. Per il dettaglio della tipologia di corsi si attende il Decreto attuativo |

| possesso del documento unico di regolarità contributiva in corso di validità; DURC |

| possesso del documento di valutazione dei rischi, nei casi previsti dalla normativa vigente; DVR |

| possesso della certificazione di regolarità fiscale, di cui all’articolo 17 -bis , commi 5 e 6, del decreto legislativo 9 luglio 1997, n. 241, nei casi previsti dalla normativa vigente; DURF |

| avvenuta designazione del responsabile del servizio di prevenzione e protezione, nei casi previsti dalla normativa vigente”.RSPP |

Modalità di rilascio e tempistiche

Verranno individuate le modalità di richiesta della patente all’Ispettorato del Lavoro. Nel tempo che intercorre tra la domanda e il rilascio della patente è consentito lo svolgimento delle attività salvo diverse comunicazioni dell’ispettorato del Lavoro.

Revoca patente

La patente è revocata in caso di dichiarazione non veritiera sulla sussistenza di uno o più requisiti previsti, accertata in sede di controllo successivo al rilascio.

Solo decorsi dodici mesi dalla revoca, l’impresa o il lavoratore autonomo può richiedere il rilascio di una nuova patente.

Punteggio iniziale

La patente è dotata di un punteggio iniziale di 30 crediti. E’ consentito alle imprese e ai lavoratori autonomi operare nei cantieri temporanei o mobili, con una dotazione di almeno 15 crediti.

Nel caso in cui nel corso dei lavori a seguito di riscontrate violazioni , di cui all’allegato I bis, vengano decurtati punti e la dotazione scenda al di sotto dei 15 , è consentito il completamento delle attività oggetto di appalto o subappalto in corso di esecuzione, quando i lavori eseguiti sono superiori al 30% del valore del contratto.

Non possesso della patente

In caso di presenza nel cantiere di imprese o lavoratori autonomi senza il possesso della patente , o documento equivalente per le imprese estere, o in caso di operatività con punti inferiore a 15 , è prevista una sanzione amministrativa pari al 10% del valore dei lavori . La sanzione minima è di € 6000,00 con contestuale interdizione alla partecipazione a lavori pubblici .